پس از دسترسی به سیستم های هدف، هکر ها می خواهند با استفاده از ابزار ها و تکنیک هایی دسترسی به سیستم های خود را حفظ کنند و سیستم های خود را کنترل نمایند. برای دسترسی به این اهداف، هکر ها از تکنیک هایی بر اساس نرم افزار های مخرب مثل تروجان ها، درب های مخفی، روت کیت ها و ... استفاده می نمایند. برای شناخت روش حملات و روش دفاع شبکه ی خود، شناخت این ابزار ها ضروری می باشد.

برای دیدن متن کامل به ادامه ی مطلب مراجعه کنید.

جنگ شماره گیری

جنگ شماره گیری کیس چیست؟

کیس چیست؟ مفاهیم بنیادی NT

مفاهیم بنیادی NT Samsung Galaxy S6 Edge

Samsung Galaxy S6 Edge فعالیت خود در اینترنت را به دستگاه پول سازی تبدیل کنید!

فعالیت خود در اینترنت را به دستگاه پول سازی تبدیل کنید! حافظه های اصلی و جانبی

حافظه های اصلی و جانبی ساختار و طرز کار کامپیوتر

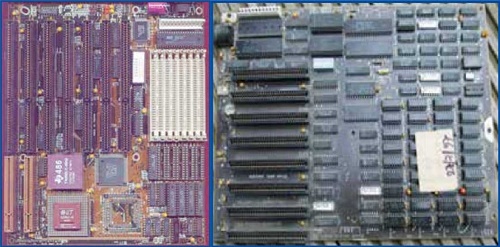

ساختار و طرز کار کامپیوتر انواع برد اصلی کامپیوتر

انواع برد اصلی کامپیوتر عملکرد کامپیوتر

عملکرد کامپیوتر مقدمه ای بر پردازنده ها

مقدمه ای بر پردازنده ها تعریف شبکه

تعریف شبکه