پس از دسترسی به سیستم های هدف، هکر ها می خواهند با استفاده از ابزار ها و تکنیک هایی دسترسی به سیستم های خود را حفظ کنند و سیستم های خود را کنترل نمایند. برای دسترسی به این اهداف، هکر ها از تکنیک هایی بر اساس نرم افزار های مخرب مثل تروجان ها، درب های مخفی، روت کیت ها و ... استفاده می نمایند. برای شناخت روش حملات و روش دفاع شبکه ی خود، شناخت این ابزار ها ضروری می باشد.

آیا داستان یونان باستان را به خاطر دارید؟

یونانیان به شهر تروی حمله کردند. این شهر به خوبی در برابر حملات خارجی محافظت می گردید. پس از چندی جنگ ناموفق، یونانیان از طرح ساده ای برای گرفتن شهر استفاده کردند. اسب چوبی بسیار بزرگی ساختند و در جلوی دروازه ی شهر تروی جا گذاشتند. شهروندان ترویی فکر کردند که اسب، هدیه ای از طرف ارتش عقب نشینی کرده ی یونان می باشد و اسب را به داخل شهر آوردند. ترویی ها آن شب خوابیدند. سربازان یونانی از اسب خارج شدند و شهر را گرفتند.

برنامه ی نرم افزاری Trojan Horse از ابزار های بسیار متداول استفاده در حمله ی کامپیوتری است. نرم افزار تروجان حاوی برنامه هایی است که خود را به صورت نرم افزار مفید و کاربردی معرفی می نمایند، اما توانایی مخرب خود را پشت آن پنهان می کنند. هکر باید کاربر یا مدیر شبکه را در اجرای برنامه ی تروجان با جذاب ساختن آن فریب دهد و طبیعت واقعی آن را مخفی سازد. هکر می تواند کاربر را فریب دهد و به او بقبولاند که برنامه مفید می باشد تا اجرا گردد.

بعضی از برنامه های تروجان تنها مخرب می باشند و برای آسیب رسانی به سیستم ها یا تخریب داده ها طراحی می شوند. یک مثال از چنین برنامه ی تروجان مخربی، ابزار تبدیل CD-ROM خوان به CD-ROM Writer بود. با توجه با فایل ReadMe توزیع شده با این ابزار جالب، می توانید سی دی های موزیک خود را ایجاد نمایید یا از سیستم خود کپی پشتیبان تهیه نمایید که کلیه ی این اعمال تنها با ارتقاء یک نرم افزار رایگان صورت می گیرد. تنها دو سبک از این داد و ستد عجیب وجود دارد. در ابتدا، از لحاظ فیزیکی انجام این کار در نرم افزار غیر ممکن است. ثانیاً، این ابزار تروجانی می باشد که تمام مندرجات هارد درایو کاربران را حذف می نماید. متأسفانه بسیاری از کاربران این ابزار را نصب کردند و تمام داده هایشان را از دست دادند.

در حالی که بسیاری از ابزار ها مخرب می باشند، دیگر برنامه های تروجان حتی قوی تر نیز می باشند و به هکر اجازه می دهند تا داده هایی را بدزدند یا حتی سیستم ها را از راه دور کنترل کنند.

جنگ شماره گیری

جنگ شماره گیری  مفاهیم بنیادی NT

مفاهیم بنیادی NT  شناسایی قبل از هک

شناسایی قبل از هک  مقدمه ای بر Windows NT 2000

مقدمه ای بر Windows NT 2000  سطوح مهارتی مهاجمان اینترنتی

سطوح مهارتی مهاجمان اینترنتی  هشدار - حریفتان را دست کم نگیرید

هشدار - حریفتان را دست کم نگیرید  دلیل انتخاب سایت ما چه چیزی می تواند باشد؟

دلیل انتخاب سایت ما چه چیزی می تواند باشد؟

کیس چیست؟

کیس چیست؟ Samsung Galaxy S6 Edge

Samsung Galaxy S6 Edge فعالیت خود در اینترنت را به دستگاه پول سازی تبدیل کنید!

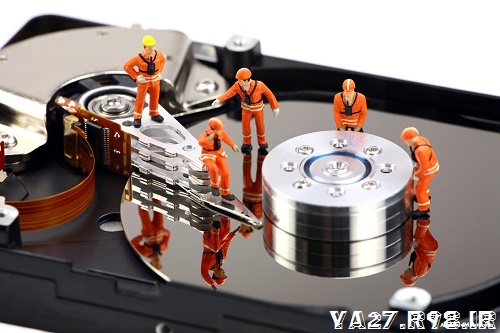

فعالیت خود در اینترنت را به دستگاه پول سازی تبدیل کنید! حافظه های اصلی و جانبی

حافظه های اصلی و جانبی ساختار و طرز کار کامپیوتر

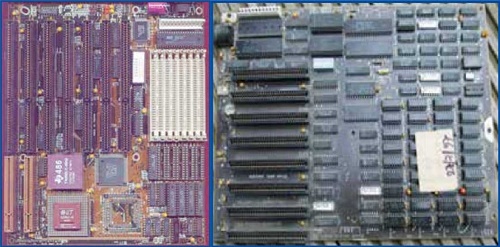

ساختار و طرز کار کامپیوتر انواع برد اصلی کامپیوتر

انواع برد اصلی کامپیوتر عملکرد کامپیوتر

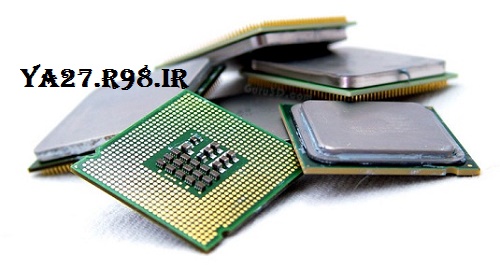

عملکرد کامپیوتر مقدمه ای بر پردازنده ها

مقدمه ای بر پردازنده ها تعریف شبکه

تعریف شبکه تضمین درستی و قابلیت استفاده ی شبکه

تضمین درستی و قابلیت استفاده ی شبکه چرا شبکه؟

چرا شبکه؟