در آغاز حمله، هکر های کارآزموده تکلیف خود را بهتر انجام می دهند و تا حد امکان بیشتر در مورد هدفشان اطلاعات کسب می کنند. در حالی که هکر مبتدی بی تجربه و بی هدف در جستجوی سیستم های ضعیف می گردد بدون این که به مالکیت آن سایت توجه داشته باشد به اینترنت هجوم می برد. اما هکر های با تجربه، قبل از راه اندازی بسته ی نرم افزاری که به شبکه ی شما حمله نمایند، در ابتدا وقت می گذارند و سیستم شما را کاملاً شناسایی می نمایند.

برای دیدن متن کامل به ادامه ی مطلب مراجعه کنید.

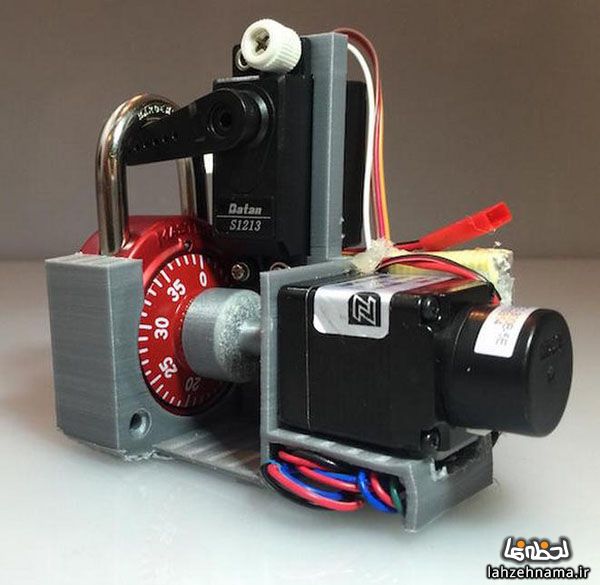

جنگ شماره گیری

جنگ شماره گیری کیس چیست؟

کیس چیست؟ مفاهیم بنیادی NT

مفاهیم بنیادی NT Samsung Galaxy S6 Edge

Samsung Galaxy S6 Edge فعالیت خود در اینترنت را به دستگاه پول سازی تبدیل کنید!

فعالیت خود در اینترنت را به دستگاه پول سازی تبدیل کنید! حافظه های اصلی و جانبی

حافظه های اصلی و جانبی ساختار و طرز کار کامپیوتر

ساختار و طرز کار کامپیوتر عملکرد کامپیوتر

عملکرد کامپیوتر خوش آمدید!

خوش آمدید! تعریف شبکه

تعریف شبکه مقدمه ای بر هک

مقدمه ای بر هک